Sempre più spesso sentiamo parlare di truffe online volte al furto di dati sensibili (numeri di carta di credito con relativo PIN, informazioni personali, ecc.). A tal proposito, è bene notare che non tutte le truffe sono uguali e che riconoscere un’email “esca” da una innocua spesso può risultare un’operazione difficile, soprattutto per i non addetti ai lavori.

Phishing

I mezzi attraverso i quali vengono realizzate le truffe online sono diversi, ma il più gettonato è sicuramente la posta elettronica. Infatti, uno scenario tipico coinvolge solitamente due attori, il truffatore e la vittima. Il primo riesce a recuperare un carnet di indirizzi di posta elettronica da bombardare con email esca (ottenuti, ad esempio, da forum o da siti “insospettabili” che accettano di divulgare il vostro indirizzo email dietro pagamento di un corrispettivo in denaro). Successivamente, il truffatore sceglie un sito da clonare (ad esempio poste.it, unicredit.it et similia), soprattutto portali di online banking. A questo punto il sito viene caricato su di un server remoto, su cui viene attivato un dominio simile a quello del sito clonato o completamente diverso da quest’ultimo (infatti, il truffatore sa che la stragrande maggioranza degli internauti non controlla la URL del sito che sta contattando). Per evitare che l’utente vittima si accorga che il portale è fasullo, viene abilitato il protocollo HTTPS, magari con un certificato self-made (quindi, come spesso si è sentito dire nei telegiornali, non è sufficiente che sulla barra degli indirizzi compaia il classico lucchetto che rappresenta una connessione “sicura”).

Un modo per accorgersi in tempo di quanto sta avvenendo esiste e consta essenzialmente di tre operazioni:

1) controllare il mittente dell’email (verificando, ad esempio, che non sia un alias);

2) controllare sempre la URL del sito;

3) fare attenzione agli avvisi del nostro browser. Infatti, se il sito che stiamo contattando è dotato di un certificato self-made (quindi non firmato da una CA), il browser ce lo segnalerà come “insicuro”. Inutile dire che i falsi positivi abbondano, in quanto spesso e volentieri società che agiscono in buona fede possiedono certificati X.509 scaduti (i quali faranno scattare un alert sul nostro browser).

Inoltre, è buona norma evitare di inserire il proprio indirizzo di posta elettronica in form di registrazione online poco fidati (meglio utilizzare un indirizzo secondario in cui far convogliare tutta la mail spazzatura, oppure attivare una casella a tempo, la cui durata può variare da qualche minuto fino a qualche ora).

Ora, essendo il truffatore spesso e volentieri un esperto di tecnologia, non troverà certamente difficolta nel clonare un sito esterno (vedi wget), e non impiegherà più di cinque minuti nello scrivere del codice lato server che salvi le credenziali degli utenti vittima su un file di testo. Inoltre, esso non si esporrà mai direttamente, ma utilizzerà degli host precedentemente bucati per effettuare le seguenti attività:

1) inviare le email di phishing (open relay oppure server SMTP compromessi);

2) ospitare il sito “clone”.

Al phishing nudo e crudo si aggiungono alcune sottotipologie di truffe, quali lo spare phishing ed il whaling. Il primo ha come target uno specifico utente (le email, infatti, vengono forgiate in base alle caratteristiche dell’utente vittima e non sono quindi “dozzinali”). Nel secondo caso, invece, l’utente vittima è un dirigente di un’azienda oppure una qualche personalità di spicco (non a caso il termine whaling significa letteralmente “caccia alle balene”). Ovviamente il secondo caso rappresenta un sottoinsieme del primo.

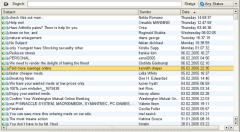

SPAM e SPIM

Le email non vengono utilizzate solo per gli attacchi di phishing ma anche per inviare avvisi pubblicitari indesiderati (aka SPAM). Anche lo SPAM si è evoluto ed ha iniziato a coinvolgere mezzi di comunicazione alternativi alla posta elettronica, tra i quali i network di Instant Messaging (in tal caso parliamo di SPIM, SPAM over Instant Messaging).

Per limitare tale “piaga” vengono utilizzati i cosiddetti filtri antispam, che possono essere implementati sia a livello di client che a livello di server SMTP/POP3/IMAP4 (basati su blacklist o, ancora meglio, su greylist).

Vishing

Con il diffondersi dei dispositivi di telefonia mobile, sono aumentate in modo proporzionale anche le truffe basate sul traffico telefonico, identificate con il termine vishing (dato dall’unione di voice e phishing). Ad esempio, viene fornito all’utente vittima il numero di un presunto call center di assistenza, poichè il suo conto corrente è stato bloccato. Una volta ricevuta la telefonata, il truffatore cercherà di estorcere al malcapitato il numero di carta di credito con relativo PIN ed altre informazioni di proprio interesse.

Hoax

Ma non finisce qui. Le email, infatti, sono il mezzo più usato per mettere in atto un altro attacco informatico, denominato hoax (che sta per scherzetto, burla). Ad esempio, all’utente vittima viene segnalata la presenza sul suo sistema di un virus, la cui rimozione può essere attuata solo mediante la cancellazione di un file specifico (solitamente un file di sistema). Questo attacco non ha finalità di lucro come quelli precedenti, ma lo scopo principale è quello di causare un danno o un disservizio.

Fine del post, pensateci su due volte prima di cliccare sul link presente in un’email “sospetta”.

Alla prossima.