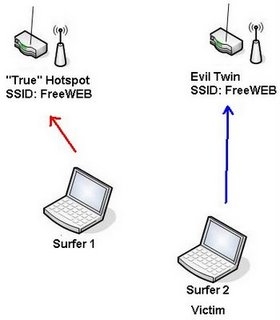

Negli ultimi anni si è assistito ad una rapida diffusione delle reti wireless, con aumento esponenziale degli hot spot che forniscono libero accesso ad Internet, soprattutto in luoghi pubblici quali bar e fast food. Quasi contemporaneamente, però, è stato escogitato un nuovo tipo di attacco, basato sull’uso di un dispositivo che “simula” il vero Access Point. Tale attacco prende il nome di “evil twin”, che letteralmente significa “gemello malvagio” (potete immagginare il perchè).

Ma come viene messo in atto questo tipo di attacco? Semplicemente il cracker di turno, munito di notebook e di un adattatore wi-fi, userà un SSID (ed eventualmente un ESSID) uguale a quello dell’AP reale, facendone le veci. Per consentire all’utente sprovveduto l’associazione immediata alla rete fittizia, il cracker attiverà sulla propria macchina un server DHCP (che assegna in automatico gli indirizzi IP) e lascerà la rete in modalità “open”. Infine, utilizzerà un programma di sniffing per portare a termine questo tipo di attacco passivo. Nella fattispecie, grazie alla tipologia di software in questione, tutti i dati inviati in chiaro ai server remoti (ad esempio la password della webmail o di messanger) potranno essere facilmente intercettati.

Come fare quindi a prevenire un attacco del genere? Diffidare, innanzitutto, dalle reti wireless che consentono la connessione senza effettuare alcun tipo di controllo. Verificare che non vi siano due AP con lo stesso SSID e, nel caso fosse possibile, prima di usufruire del collegamento gratuito, chiedere informazioni al gestore del locale o all’amministratore di rete. Infine, sconsiglio fortemente di effettuare un qualunque tipo di login verso server remoti che non supportano l’invio cifrato delle credenziali di accesso (https).

Aprite bene gli occhi, poichè non è tutto oro quello che luccica 🙂